Cyberterroryzm i cyberwojna

Fot. USAF

Wraz z burzliwym rozwojem sieci komputerowych, W ciągu ostatnich lat, a raczej dekad, coraz więcej uwagi poświęca się różnym aspektom bezpieczeństwa w cyberprzestrzeni. Pośród licznych cyberzagrożeń pojawiło się także pojęcie cyberterroryzmu, a więc działalności terrorystycznej związanej z komputerami i sieciami komputerowymi. Zarazem, kontrowersyjne jest samo istnienie tego zjawiska, przynajmniej w świetle dotychczasowych doświadczeń.

Zobacz także

Michał Piekarski Kilka kolejnych słów o tradycji i „Czerwonych Beretach”

Mimo że głównym tematem wiadomości dotyczących elitarnych jednostek Wojska Polskiego pozostają informacje dotyczące programów modernizacji technicznej lub bieżących działań szkoleniowych lub działań poza...

Mimo że głównym tematem wiadomości dotyczących elitarnych jednostek Wojska Polskiego pozostają informacje dotyczące programów modernizacji technicznej lub bieżących działań szkoleniowych lub działań poza granicami państwa, co jakiś czas niestety powracają kwestie dotyczące historii i tradycji.

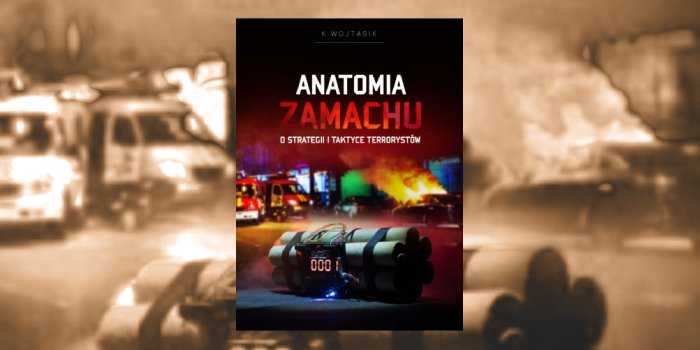

Michał Piekarski Anatomia Zamachu

Na polskim rynku od kilkunastu lat wydano już wiele książek traktujących o tematyce terroryzmu. W tym morzu pozycji czasem trudno zauważyć te które niosą ze sobą najbardziej merytoryczny przekaz.

Na polskim rynku od kilkunastu lat wydano już wiele książek traktujących o tematyce terroryzmu. W tym morzu pozycji czasem trudno zauważyć te które niosą ze sobą najbardziej merytoryczny przekaz.

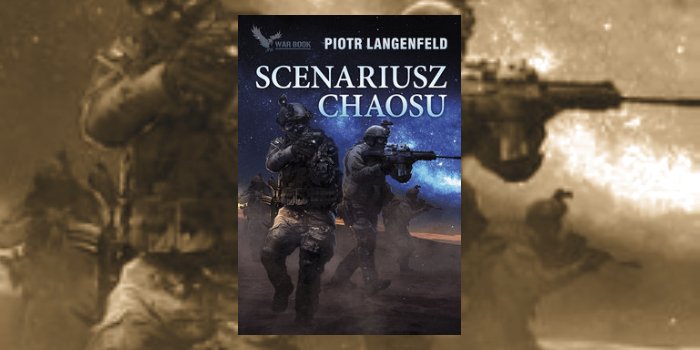

Michał Piekarski Scenariusz Chaosu

Siły specjalne i gry wywiadów są jednymi z ulubionych tematów po jakie sięgają autorzy książek z gatunku military fiction. Tak jest także w przypadku najnowszej powieści Piotra Langenfelda, wydanej przez...

Siły specjalne i gry wywiadów są jednymi z ulubionych tematów po jakie sięgają autorzy książek z gatunku military fiction. Tak jest także w przypadku najnowszej powieści Piotra Langenfelda, wydanej przez wydawnictwo WarBook.

Już sam przedrostek „cyber” określający mnogość zachowań i zjawisk jest charakterystyczny. Trudno bowiem wskazać zjawiska czy zachowania które byłyby wyłącznie spotykane w cyberprzestrzeni, są to bowiem wyłącznie specyficzne odmiany, odpowiedniki czy substytuty tego co zachodzi w świecie analogowym.

Istnieje więc choćby zjawisko cyberszpiegostwa. Nie może dziwić, że powstanie tak efektywnych narzędzi służących gromadzeniu i przetwarzaniu informacji skutkuje dążeniem do wykradania tych informacji, tak samo jak wynalazek łączności radiowej zrodził rozpoznanie radiowe. Jest także rzeczą oczywistą, że w odniesieniu do zjawiska terroryzmu ta forma gromadzenia informacji jest szczególnie istotna.

Internet oferuje bowiem niezwykle szeroki i nieporównywalny z żadnym innym medium zakres łatwo dostępnych informacji zarówno o osobach, miejscach, przedmiotach, wydarzeniach. Wykorzystując tylko jawne, publicznie dostępne informacje możliwe jest szczegółowe zaplanowanie zamachu w dużym mieście, przynajmniej w warunkach państw wysoko rozwiniętych. Można ustalić, gdzie kiedy i w jaki celu uderzyć aby osiągnąć zamierzony efekt polityczny i psychologiczny, co jeszcze trzydzieści lat temu wymagało dużo większego wysiłku. Uzyskanie dostępu do informacji publicznie niedostępnych jedynie ułatwia dalsze planowanie zamachów.

Z tego też powodu ochrona informacji oraz systemów teleinformatycznych jest jednym z fundamentalnych problemów prewencji antyterrorystycznej i dotyczy wszystkich informacji jakie mogą być przydatne dla terrorystów. Dotyczy to zarówno całych instytucji, służb i przedsiębiorstw, ale także informacji jakie udostępniają ich pracownicy lub funkcjonariusze prywatnie, na przykład na portalach społecznościowych lub forach internetowych.

Nie ulega też wątpliwości, że integralną częścią zjawiska terroryzmu jest wykorzystanie Internetu jako kanału informacyjnego i propagandowego, ale także werbunkowego. Organizacje terrorystyczne od dawna wykorzystują, czasem w nowatorski sposób ten kanał. Przykładem może być publikowane elektronicznie przez Al-Kaidę Półwyspu Arabskiego anglojęzyczne czasopismo „Inspire”. Także zwalczanie tego typu treści jest ważnym elementem walki z terrorystami, zarówno poprzez sankcje karne (także w prawie polskim) jak również inne sposoby.

Przykładowo, brytyjskie służby specjalne umieściły w Internecie plik zawierający pierwsze wydanie „Inspire” w zmienionej wersji, gdzie treści terrorystyczne zastąpiono nieszkodliwymi. Jednocześnie, monitorowanie internetowej komunikacji terrorystów jest powodem podejmowania, czasem zakrojonych na szeroką skalę programów inwigilacji elektronicznej.

Jednak w rozważaniach o cyberterroryźmie najważniejsze pytanie dotyczy samych zamachów terrorystycznych, dokonywanych poprzez sieci komputerowe. Terroryzm jest bowiem szc zególną formą przemocy, a przynajmniej groźbą jej użycia. Pojawia się więc pytanie, czy możliwa jest przemoc dokonywana za pośrednictwem sieci komputerowych?

Oczywiście, można doprowadzić do zniszczenia danych, w tym takich, których utrata byłaby szczególnie szkodliwa dla gospodarki czy społeczeństwa, czy też armii lub przedsiębiorstwa. Jednak trzeba mieć na uwadze że same dane, o ile są ważne, najczęściej przechowywane są w formie kopii zapasowych. Łatwo wysadzić w powietrze budynek czy zabić człowieka zadając w ten sposób straty nieodwracalne – a atak informatyczny oznacza tylko tyle że skasowane pliki można odtworzyć. Jeśli zaś ktoś nie trzyma kopii danych tak ważnych że ktoś podjąłby trud ich niszczenia, to znaczy że sam się prosi o nieszczęście. Zadane straty w takim wypadku to głównie koszt poprawy zabezpieczeń zaatakowanego systemu.

Wyobrażalny i wykonalny jest atak cybernetyczny, który doprowadzi do zniszczenia lub uszkodzenia ważnego, a sterowanego komputerami systemu, na przykład kontrolującego ruch lotniczy, zarządzającego linią produkcyjną czy systemem energetycznym. Tak się już stało. Wirus Stuxnet, zakłócił pracę irańskiej instalacji wzbogacania uranu w Natanz , a wszystkie okoliczności wskazują na to, że został specjalnie stworzony w tym celu.

Możliwości zakłócenia pracy różnych, nierzadko kluczowych dla współczesnych społeczeństw systemów są więc potencjalnie spore, zważywszy na to jak wiele z nich jest kontrolowanych komputerami. Jest to jednak tylko hipotetyczna możliwość, gdy mowa o terroryźmie. Wiążą się z tym dwa zasadnicze powody.

Atak cybernetyczny wymaga dużej wiedzy, przynajmniej gdy mowa systemach faktycznie ważnych systemów, które z założenia są (a przynajmniej powinny być dobrze ochronione) i z zasady są odseparowane od sieci internetowej. Stuxnet na przykład został wpuszczony do sieci w Natanz poprzez zainfekowany pendrive. Atak wymaga więc nie tylko umiejętności informatycznych potrzebnych by przełamać zabezpieczenia i tworzyć szkodliwe oprogramowanie, ale także umiejętności działań o charakterze agenturalnym (a przynajmniej dokonania ataku socjotechnicznego).

Konwencjonalny atak wymaga mniejszych umiejętności. Nie potrzeba lat nauki, by podłożyć bombę czy strzelać do ludzi w centrum handlowym, mniejsze są także koszty. Nawet gdyby terroryści chcieli odciąć duże miasto od dostaw energii elektrycznej, prostszym i tańszym sposobem jest uszkodzenie sieci przesyłowej. Zdezorganizować ruch pociągów prościej jest fizycznie niszcząc tory lub sieć trakcyjną w kluczowych miejscach, transport lotniczy szybciej sparaliżuje zamach lub groźba zamachu niż manipulacja systemem kontroli ruchu lotniczego. Nie zachodzi potrzeba włamywania się do systemów komputerowych (co może być długotrwałe i zostać wykryte) , nie są potrzebne szczególne umiejętności, koszt jest mniejszy. Efekt fizyczny jest widoczny dla każdego.

Właśnie w problemie widocznego efektu leży drugi problem cyberterroryzmu. Terroryzm to przemoc mająca wywrzeć efekt psychologiczny, w przeciwieństwie np. do sabotażu. Zamach musi być spektakularny, przyciągać uwagę. Tymczasem awarię spowodowaną cyberatakiem, nawet dużą władze mogą wręcz ukryć, ogłaszając że miała miejsce „zwykła” awaria techniczna, zaś komunikat terrorystów będzie tylko jedną z wielu teorii spiskowych, a dowody będą czytelne tylko dla grona specjalistów. Zamach bombowy jest czytelny dla każdego.

Także terroryści, występując z bronią w ręku, często ginąc podczas zamachu, uzyskują widoczny efekt propagandowy. Trudno porównać to z względnie bezpiecznym miejscem za ekranem komputera. Te czynniki są jednymi z zasadniczych, które sprawiają że wciąż terroryzm oznacza zamachy przy pomocy broni palnej i urządzeń wybuchowych.

Nie oznacza to, że problem bezpieczeństwa cybernetycznego można zlekceważyć. Przeciwnie, w ciągu ostatnich lat tworzone są wyspecjalizowane w ochronie i walce w cyberprzestrzeni struktury. Zarówno szpiegostwo (a czasem sabotaż) komputerowe, jak i całe spektrum komunikacji elektronicznej, jego ochrona i zakłócanie to nowe pole działań.

Jednak można postawić tezę, że obserwujemy obecnie powtórkę zjawiska sprzed ponad pół wieku. Gdy powszechne stało się wykorzystywanie na polu walki radiostacji i radarów, powstały jednostki walczące w tym paśmie. Bombowcom zaczęły towarzyszyć samoloty walki radioelektronicznej, na lądzie pojawiły się jednostki rozpoznania radiowego i zakłócania, na okrętach pojawiły się nowe urządzenia elektroniczne.

Podobnie, ale w sferze cyberprzestrzeni sytuacja wygląda obecnie. Operacje sił specjalnych mogą – i można już założyć, że są, przynajmniej w przypadku mocarstw – wspomagane przez oddalone geograficznie i pracujące w inny sposób siły walki cybernetycznej. Nie można więc tych zagadnień ani pomijać, ani przejaskrawiać.