Biometryka w działaniach specjalnych

US DoD, Archiwum JWK

Siły Zbrojne członków NATO zaangażowane w działania asymetryczne, konflikty regionalne, misje stabilizacyjne czy wreszcie w Globalną Wojnę z Terroryzmem (GWOT) muszą sprostać nowym zadaniom, stawianym im przez polityków oraz dostosować się do nowych warunków operacji realizowanych przez Sojusz. Najczęstsze obecnie działania przeciwpartyzanckie (COIN) wymagają m.in. przyjęcia przez armie - w tym ich siły specjalne – technik, taktyki i procedur typowych bardziej dla służb specjalnych i policyjnych.

Zobacz także

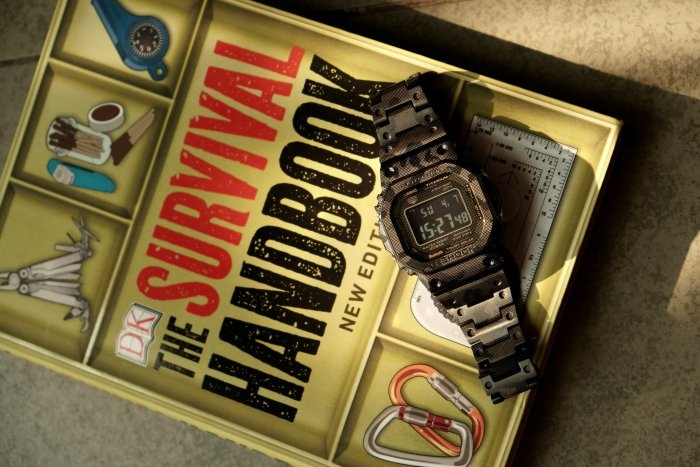

Krzysztof Lis PRO Survival to za mało, by przetrwać realny kryzys

Zbudowanie szałasu z gałęzi, rozpalenie ognia krzesiwem i zagotowanie wody w puszce po konserwie - to umiejętności, które wielu osobom kojarzą się z byciem przygotowanym na wszystko. W końcu jeśli potrafisz...

Zbudowanie szałasu z gałęzi, rozpalenie ognia krzesiwem i zagotowanie wody w puszce po konserwie - to umiejętności, które wielu osobom kojarzą się z byciem przygotowanym na wszystko. W końcu jeśli potrafisz przeżyć noc w lesie bez śpiwora, to poradzisz sobie w każdej sytuacji, prawda?

Jakie świadczenia przysługują żołnierzowi podczas służby za granicą?

Przepisy określają rodzaje i wysokość przyznawania świadczeń żołnierzom zawodowym wyznaczonym do pełnienia służby poza granicami Polski. Obejmują one między innymi koszty eksploatacji mieszkania, opiekę...

Przepisy określają rodzaje i wysokość przyznawania świadczeń żołnierzom zawodowym wyznaczonym do pełnienia służby poza granicami Polski. Obejmują one między innymi koszty eksploatacji mieszkania, opiekę medyczną, pokrycie opłat za naukę języka i dojazdy dzieci żołnierza wraz z opiekunem do szkoły w państwie przyjmującym.

Light Fighter Solutions Noktowizja w praktyce

W artykule przybliżymy praktyczne aspekty użycia noktowizji w środowisku taktycznym. Nie będziemy skupiać się na historii jej powstania czy różnicy w osiągach, ponieważ takowe może opisać każdy teoretyk,...

W artykule przybliżymy praktyczne aspekty użycia noktowizji w środowisku taktycznym. Nie będziemy skupiać się na historii jej powstania czy różnicy w osiągach, ponieważ takowe może opisać każdy teoretyk, a zajmiemy się tym, do czego właściwie żołnierz potrzebuje optoelektroniki i jak może z nią skutecznie działać.

NATO stanowi potężną siłę polityczno-militarną, z którą musi się liczyć każde państwo naszego globu, i nawet pomijając element odstraszania nuklearnego reprezentowany przez arsenały atomowe członków, potencjał konwencjonalny Sojuszu nie ma sobie równych na Ziemi.

Mimo to NATO „ugrzęzło” w Afganistanie, raczej niezdecydowanie interweniuje w Libii i kompletnie nie radzi sobie z somalijskimi piratami. Oczywiście przyczyny tej sytuacji są złożone i pozostają tematem analiz prowadzonych przez sztaby wojskowe oraz polityczne, jak Sojusz długi i szeroki.

NATO jest organizacją polityczno-militarną, którą powołano w celu wzajemnej ochrony państw-sygnatariuszy paktu. Stanowi o tym bezpośrednio artykuł 5 Paktu określający, że każdy atak z zewnątrz na członka sojuszu jest atakiem na całą organizację i spowoduje natychmiastową reakcję Sojuszu. Jednak od 1949 roku, kiedy NATO powstało jako przeciwwaga dla ekspansjonizmu ZSRR, nie doszło do sytuacji określonej w artykule 5 paktu, a tymczasem Związek Radziecki się rozpadł...

W XXI wiek NATO wstąpiło z nową koncepcją „działań poza art. 5”, zwaną też koncepcją „operacji reagowania kryzysowego”. Doświadczenia Sojuszu z działań na terenie byłej Jugosławii w połączeniu z kompletnym blamażem ONZ w militarnych operacjach pokojowych doprowadziły nie tyle do zmiany zadań, co zmiany charakteru działania Sojuszu. Obecnie mówi się o „działaniach przy użyciu sił zbrojnych, skierowanych na usuwanie przyczyn sytuacji kryzysowych lub kryzysów zagrażających regionalnemu lub światowemu bezpieczeństwu oraz powodujących naruszenie praw człowieka”. Od działań na Bałkanach, poprzez misję w Darfurze, aż do Afganistanu, operacje Sojuszu polegają na zabezpieczeniu terenu, ustabilizowaniu sytuacji w regionie działania oraz wsparciu dla lokalnych sił bezpieczeństwa przez prowadzenie operacji bojowych i niekinetycznych.

O ile operacje bojowe na Bałkanach w dużej mierze polegały na „szachowaniu” działań armii jugosłowiańskiej, a później serbskiej, to Afganistan wepchnął Sojusz w klasyczny konflikt oparty na zwalczaniu ukrywających się pośród lokalnej populacji ugrupowań partyzanckich/rebelianckich/terrorystycznych. Celem dla sił zbrojnych Sojuszu w takich działaniach nie są jednostki zmotoryzowane, brygady pancerne czy obiekty infrastruktury militarnej, tylko grupy ludzi, a często pojedynczy ludzie. Rozpoznanie i wywiad wojskowy coraz częściej muszą stosować taktykę stricte policyjną niż wojskową. Stary wojskowy wzór łatwości wykrycia celu i możliwości jego zniszczenia został w tych warunkach odwrócony o 180 stopni. Jednostkę pancerną stosunkowo łatwo wykryć za pomocą narzędzi rozpoznawczych, wysiłku wymaga natomiast jej zniszczenie. Szefa komórki terrorystycznej bardzo trudno zidentyfikować, jeszcze trudniej znaleźć, natomiast sama eliminacja jest już stosunkowo prosta.

Mając na uwadze, że działania rozpoznawcze sił zbrojnych coraz częściej przypominają realizację procedur śledczych, że proces targetingu (wyznaczania celów) wygląda jak typowanie sprawców i podejrzanych w dochodzeniach policyjnych, naturalnym jest przejęcie przez armię wielu elementów TTP (Technics, Tactics, and Procedures) służb specjalnych i policyjnych. US Army, jako zbrojne ramię „żandarma pokoju światowego”, najszybciej wprowadziło w życie integrację z krajowymi procedurami śledczymi. Amerykanie wykazują się imponującą elastycznością w dostosowaniu wojskowych standardów i procedur do wymogów współczesnego pola walki. Zaangażowanie armii w zwalczanie organizacji terrorystycznych spowodowało natychmiastowe przekonstruowanie priorytetów rozpoznania osobowego (HUMINT) z działania stricte konwencjonalnego (selekcja i przepytywanie jeńców wojennych, kontakty z ludnością cywilną na tyłach frontu), na ofensywne działania wywiadowcze, polegające na typowaniu, werbunku i prowadzeniu źródeł, przesłuchiwaniu zatrzymanych, przeszukaniach itp. Wojsko natychmiast skorzystało ze wsparcia FBI w zakresie szkolenia i wykorzystania procedur federalnych oraz wprowadziło agentów FBI do swych struktur zadaniowych. Agenci federalni wspierają amerykańskie siły zbrojne w zakresie rozpoznania osobowego, działań kontrwywiadowczych oraz prowadzenia śledztw powybuchowych. Poza oczywistym wsparciem merytorycznym, fachowców cywilnych (czy może bardziej: pozamilitarnych) dla działań wojskowych, agenci federalni legalizują też część działań, których wojsko nie ma w zakresie swoich uprawnień.

W procesie wykrywczym identyfikacja sprawcy, czy też podejrzanego, jest kluczowym elementem tego procesu. Identyfikacja człowieka następuje poprzez określenie jego wyglądu zewnętrznego (cech zewnętrznych) lub poprzez identyfikację śladów przez niego pozostawionych. Podstawowymi cechami służącymi określeniu wyglądu zewnętrznego są: płeć, wiek, wzrost, waga, długość i kolor włosów, kolor oczu oraz znaki szczególne (widoczne blizny, tatuaże, deformacje ciała itp.) Od kilkuset lat takie dane, przetwarzane na szkice czy rysunki, służyły różnym organizacjom policyjnym do ścigania podejrzanych i zbiegów. Pojawienie się fotografii uskuteczniło tę metodę do granic perfekcji – oczywiście, w porównaniu ze szkicami...

Jednak „ciemna strona mocy” zawsze starała się być o krok przed śledczymi, stąd pojawiło się: stosowanie teatralnej charakteryzacji, zapuszczanie bród, farbowanie włosów, a od końca XX w. operacje plastyczne, zmieniające wygląd zewnętrzny. Już w XIX wieku podstawowym narzędziem identyfikacji stała się daktyloskopia. Linie papilarne dłoni ludzkich, a w szczególności palców, są bowiem cechą, którą otrzymujemy w dniu narodzin i towarzyszy nam aż do rozpadu naszego ciała. Tak rodziła się biometryka.

Według najprostszej definicji biometria to: technika pomiarów istot ludzkich celem ich automatycznej identyfikacji na podstawie cech fizycznych. Francis Galton, zwany często „ojcem daktyloskopii”, określił w roku 1892 teoretyczną zasadę działania biometrii, określając dla daktyloskopii zasadę 3N. Dane biometryczne muszą charakteryzować się: niepowtarzalnością, nieusuwalnością i niezmiennością. Po II wojnie światowej rozpowszechnienie technik daktyloskopijnych i skuteczność ich stosowania doprowadziły do gwałtownego rozwoju technik biometrycznych. Obecnie biometryka skupia się najczęściej na następujących cechach osobniczych: liniach papilarnych, morfologicznej fotografii twarzy, DNA, tęczówce oka, siatkówce oka, oraz układzie naczyń krwionośnych w dłoniach.

Amerykańskie siły zbrojne już w latach 90. wyposażyły swych żołnierzy w urządzenia do zbierania danych biometrycznych. Początkowo czytniki linii papilarnych i tęczówki oka zabezpieczały strefy szczególnie chronione w bazach wojskowych. Systemy kontroli dostępu oparte na identyfikacji biometrycznej gwarantują największy poziom zabezpieczenia. Pobierając na przykład odcisk kciuka oraz wzór tęczówki oka od osoby, której zezwalamy na dostęp do obiektu szczególnie chronionego, równocześnie zapisujemy te dane w systemie kontroli dostępu. Każdorazowo przy wejściu na teren obiektu osoba ta musi potwierdzić swoją tożsamość przykładając kciuk do czytnika i poddać się kontroli tęczówki. System automatycznie porówna dane pobrane z zapisanymi i po potwierdzeniu ich zgodności udzieli zezwolenia na wejście. Identyfikacja odbywa się automatycznie, a cały proces trwa od 1–3 sekund. W przeciwieństwie do systemu opartego tylko na przepustkach (gdy identyfikacja polega jedynie na porównaniu zdjęcia na blankiecie przepustki z wyglądem zewnętrznym posiadacza przepustki) wyżej opisany system sprawdza, czy osoba wchodząca jest rzeczywiście tą, której udzielono zezwolenia na wejście poprzez umieszczenie jej danych w systemie.

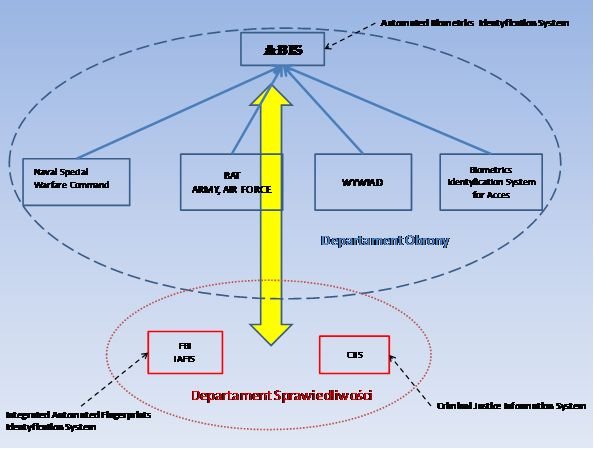

Pierwszy w US Army pojawił się system BAT. Biometrics Automated Toolset (BAT) jest taktycznym systemem, przeznaczonym do zbierania danych biometrycznych (odciski palców, tęczówka oka i fotografia twarzy) oraz informacji biograficznych (data, miejsce, dane personalne, okoliczności zdarzenia itd.), o osobach będących w zainteresowaniu departamentu obrony. BAT jest używany przez amerykańskie siły zbrojne na całym świecie do wsparcia na poziomie taktycznym, operacyjnym i strategicznym działań zbrojnych. Wykorzystuje się go w operacjach związanych z zatrzymaniem jeńców lub obcego personelu wojskowego, zatrudniania pracowników lokalnych, kontroli populacji i dostępu do baz. Szeroki zakres wykorzystania urządzeń biometrycznych w jednostkach podległych departamentowi obrony, przy stale rosnącej liczbie zebranych danych, wymusił na dowództwie sił zbrojnych stworzenie wojskowego systemu zbierania, wymiany i analizy danych biometrycznych zwanego ABIS (Automated Biometric Identification System). Decyzją Kongresu w 2000 r. Sekretarz Armii został wyznaczony jako Agent Wykonawczy do wdrożenia struktury bazy danych biometrycznych dla Departamentu Obrony USA, co w praktyce wskazywało na niego jako nadrzędną instytucję tegoż departamentu w zakresie spraw związanych z wykorzystaniem biometryki do celów wojskowych. Mimo tej decyzji Sekretarz Armii wciąż jednak nie miał narzędzia w postaci struktury wykonawczej dla jej wdrożenia. Początkowo więc w Szefostwie Łączności Armii (G6) utworzono Biuro Zarządzania Biometryką (Biometric Menagement Office), które po włączeniu pionów operacyjnego i szkolenia, pod bezpośrednim nadzorem Zastępcy Szefa Sztabu Armii (DCS), przekształcono w Biometryczny Zespół Zadaniowy BTF (Biometric Task Force). W 2006 roku BTF działał w ramach Grupy Wsparcia Planowania i Operacji Armii.

Biorąc pod uwagę stale rosnące znaczenie i coraz szersze wykorzystanie biometryki przez amerykańskie siły zbrojne w 2010 r. na bazie BTF utworzono Agencję Zarządzania Identyfikacją Biometryczną – BIMA (Biometrics Identity Management Agency), która w przeciwieństwie do zespołu zadaniowego (BTF) jest stałą strukturą Departamentu Obrony.

Wyżej opisany proces usankcjonowania działań jednostek podległych Departamentowi Obrony jest świetnym przykładem wdrożenia decyzji politycznej, wynikającej z potrzeb operacyjnych sił zbrojnych, poprzez szereg zabiegów strukturalnych i legislacyjnych. Znamiennym jednak jest, że przez cały ten okres żołnierze amerykańscy wykorzystywali biometrykę do celów operacyjnych, ile tylko potrzebowali. Jednocześnie już od 2001 r. przebiegała integracja wojskowego systemu ABIS z funkcjonującymi systemami zbierania i analiz danych biometrycznych amerykańskiego Departamentu Sprawiedliwości i Departamentu Bezpieczeństwa Kraju. Do sytemu trafiły dane zebrane w trakcie działań operacji „Pustynna Burza” oraz operacji „Iraqi Freedom” i „Enduring Freedom”. Trafiły tam też dane osób objętych procedurami kontroli dostępu do amerykańskich baz na całym świecie.

Zatrzymany w Afganistanie, wrogi wojskom koalicji osobnik, trafiając do systemu ABIS jest automatycznie sprawdzany i jednocześnie rejestrowany przez wszystkie wymienione systemy instytucji ochrony państwa. To samo dotyczy osób ubiegających się o pracę lub prawo wstępu do baz amerykańskich na całym świecie. Strategia oparta na założeniu, że każdy potencjalny element zagrożenia dla bezpieczeństwa publicznego jest wprowadzany do systemu ochrony granic państwa, wydaje się zdecydowanie logiczną. Podatnik amerykański wydając miliardy na prowadzenie działań bojowych na świecie chce czuć się bezpieczniej w swoim domu. A wprowadzanie danych potencjalnych zagrożeń zebranych przez siły zbrojne do systemu ochrony państwa niewątpliwie przyczynia się do wzrostu poziomu bezpieczeństwa.

W ramach prowadzonej przez Amerykanów w Afganistanie od 2001 roku operacji „Enduring Freedom” biometryka znajduje szerokie zastosowanie zarówno w działaniach kinetycznych, jak i niekinetycznych. Doświadczenia z działań w Iraku, zwłaszcza w rejonach zurbanizowanych, wykazały, że wykorzystanie danych biometrycznych do identyfikacji osób jest jednym z istotnych narzędzi procesu szybkiej identyfikacji celów osobowych. Ponieważ wszyscy przedstawiciele ras arabskich, perskich czy hinduskich wyglądają w oczach ludzi Zachodu bardzo podobnie, często dochodzi do poważnych problemów z ich identyfikacją – stąd też posiłkowanie się metodami opartymi na danych biometrycznych.

Amerykańskie siły specjalne w pierwszych latach prowadzenia operacji OEF pobierały dane biometryczne od wszystkich mężczyzn w wieku od 15 do 70 lat w wioskach, do których wkraczały w ramach działań bojowych. Proces ten miał za zadanie wyłapanie osób z „watching list”, ale jednocześnie służył tworzeniu tak zwanych „human terrain map”.

„Watching list” to lista osób oraz danych biometrycznych, które są poszukiwane przez jednostki OEF i ISAF. Zawiera także ślady biometryczne (najczęściej ślady linii papilarnych), zabezpieczone na miejscu dokonanych aktów terroru.

„Human terrain map” to proces wykorzystywany w taktyce zwalczania partyzantki, polegający na przypisywaniu obszarowi objętemu zainteresowaniem ludzi na nim mieszkających. W społeczeństwach, w których nie integruje teren tylko klan lub plemię, ludzie to w pewnym sensie zamienniki poziomic i oznaczeń na mapach. W założeniach taktyki COIN nie walczymy o zdobycie terenu, lecz o pozyskanie przychylności zamieszkującej go ludności. I tak jak podczas oceniania terenu szukamy kluczowych punktów terenowych, tak w sytuacji społeczności określamy kluczowe postacie na danym obszarze. Biometria bardzo pomaga wówczas w identyfikacji osób, i to nie tylko w sytuacji szukania przeciwnika, ale również w kontaktach ze zwykłymi ludźmi, podróżującymi czy migrującymi po Afganistanie. Należy pamiętać, że pojęcie dokumentów osobistych jest wciąż obce w tym kraju, podobnie jak pojęcie danych osobowych daleko odbiega od standardów zachodnich. Nazwiska ludzi są często powiązane z nazwami wiosek, w których mieszkają, a nazwę wioski w każdej chwili może zmienić np. muła lub starszy wioski. W rejonach wiejskich Afganistanu kobiety w zasadzie nie posiadają swojej tożsamości. Są własnością męża lub ojca, nie poruszają się poza domem samodzielnie i mają zazwyczaj zakrytą twarz. Dla społeczeństwa dotkniętego w ponad 25% analfabetyzmem nawet stosowanie kalendarza stanowi problem, stąd m.in. problemy z dokładnym określeniem daty urodzin, a nawet wieku. Oczywiście nie oznacza to, że należy dążyć do wpisania 100% społeczności do baz danych biometrycznych i na nich oprzeć całość swojej taktyki – aczkolwiek i takie opinie bardzo często słychać w środowisku ludzi wywiadu...

System BAT, który pierwszy pojawił się w amerykańskich siłach zbrojnych, początkowo miał postać sprzętu stacjonarnego, zainstalowanego w laptopach oraz urządzeń peryferyjnych w postaci czytnika linii papilarnych, skanera tęczówki i aparatu cyfrowego. Koordynator sytemu, którym bardzo często był kontraktowy pracownik firmy, z reguły sam obsługiwał system lub zajmował się szkoleniem personelu wojskowego w zakresie jego wykorzystania i eksploatacji.

W Afganistanie stacjonarny BAT służył więc głównie do rejestracji lokalnego personelu, zatrudnianego w bazach amerykańskich oraz osób zatrzymanych i przewiezionych do bazy. Nieco później wprowadzono mobilne urządzenia do zbierania danych biometrycznych HIIDE (Handheld Interagency Identity Detection Equipment). Dało to możliwość zbierania danych biometrycznych w terenie, z możliwością jednoczesnego sprawdzania osób kontrolowanych pod kątem poszukiwań sił amerykańskich. HIIDE to urządzenie przypominające wyglądem i wielkością skrzyżowanie lornetki z aparatem fotograficznym typu polaroid. W urządzeniu zainstalowano kamerę cyfrową, czytnik linii papilarnych, czytnik tęczówki oraz klawiaturę umożliwiającą zapis danych tekstowych. Pierwsze serie HIIDE miały możliwość zapisu 10 000 rekordów w pamięci urządzenia. Urządzenie działało w dwóch trybach: trybie rejestracji i identyfikacji.

W Afganistanie do HIIDE-ów wpisuje się „listę poszukiwanych”, by żołnierz w polu miał możliwość sprawdzenia od razu, czy kontrolowana lub zatrzymana osoba nie figuruje na tejże liście. Procedury, w zależności od typu prowadzonej operacji, mogą polegać na pobraniu linii papilarnych z dziesięciu palców, tęczówki obu oczu i wykonaniu fotografii lub mieć skróconą formę, obejmującą tylko pobranie linii papilarnych z jednego lub obu kciuków i zeskanowaniu tęczówki oczu. Urządzenie w trybie identyfikacji po wykryciu choćby jednej cechy biometrycznej, zgodnej ze znajdującą się na liście poszukiwanych, natychmiast automatycznie pokaże rekord osoby, u której występuje ta cecha. Jeśli w urządzeniu zapisaliśmy możliwie pełne dane, np. pracowników, do sprawdzenia wystarczy pobranie jednej cechy i system błyskawicznie zidentyfikuje sprawdzaną osobę. Jednak jeśli dysponujemy np. tylko odciskiem linii papilarnych, zabezpieczonym na fragmencie improwizowanego urządzenia wybuchowego w trakcie śledztwa powybuchowego, musimy pobrać linie papilarne ze wszystkich palców osoby sprawdzanej, aby mieć pewność co do wykluczenia lub potwierdzenia, że ów zabezpieczony ślad należał do niej. Skuteczność systemu w zakresie porównywania danych jest bardzo wysoka, zwłaszcza mając na uwadze małe gabaryty urządzenia i jego przenośny charakter pracy. Zazwyczaj jednak, gdy identyfikacja linii papilarnych wskazuje na jakąś osobę jako poszukiwaną, natychmiast sprawdza się wszystkie pozostałe cechy biometryczne, aby uzyskać jak największą pewność przed wszczęciem procedur zatrzymania. W działaniach bojowych urządzeniami biometrycznymi posługują się zazwyczaj elementy odpowiadające za ochronę wojsk własnych (force protection) oraz pododdziały rozpoznania osobowego.

Siły specjalne z racji swoich zadań doktrynalnych w ramach kampanii afgańskiej realizują przede wszystkim operacje polegające na eliminowaniu celów wartościowych i wysoko opłacalnych. W tej kampanii są to cele osobowe. Jednym z istotnych elementów taktyki działania sił specjalnych na etapie realizacji operacji uderzeniowych jest tak zwana pozytywna identyfikacja celu. Zanim dojdzie do rajdu zespołu uderzeniowego, należy upewnić się, że cel ataku to rzeczywiście osoba z listy celów. Elementy rozpoznania i wywiadu sił specjalnych po to posługują się m.in. przenośnymi urządzeniami biometrycznymi w polu, by tworzyć pakiety informacyjne, wykorzystywane później przez zespoły bojowe. Nie jest to miejsce, aby szczegółowo omawiać taktykę, techniki i procedury wywiadu sił specjalnych w zakresie wykorzystania danych biometrycznych w działaniach bojowych, jednak można sobie bez wysiłku wyobrazić, jak użyteczne jest posiadanie możliwości identyfikacji osób w trakcie współpracy ze źródłami osobowymi, przy organizowaniu szkolenia dla afgańskich sił porządkowych, w trakcie selekcji osób zatrzymanych w trakcie akcji bezpośredniej itp.

Polscy żołnierze sił specjalnych w Afganistanie korzystają z urządzeń biometrycznych już od 2008 r. Początkowo były to HIIDE, a obecnie są to nowsze i bardziej ergonomiczne urządzenia typu SEEK (Secure Electronic Enrollment Kit). SEEK ma większą pojemność, jest bardziej energooszczędny i lepiej sprawdza się w działaniu (w Afganistanie siły specjalne amerykańskiej marynarki wojennej używają urządzeń typu FUSION, które przy podobnych do SEEK-a możliwościach mieści się w kieszeni munduru polowego – podsumowanie zalet i wad użytkowych tych urządzeń to jednak temat na osobny artykuł). Polacy korzystają ze sprzętu dostarczonego przez Dowództwo Sił Specjalnych ISAF w ramach wsparcia Zadaniowych Zespołów Sił Specjalnych (Task Force – TF) Sojuszu. Dowództwo Sił Specjalnych NATO (NSHQ – NATO Special Operation Force HQ) dostarcza bowiem narodowym elementom sił specjalnych, działającym w ramach misji afgańskiej, wsparcie szkoleniowe, technologiczne i finansowe w zakresie działania wywiadu i rozpoznania. W ten sposób operatorzy GROM, „Formozy” i Pułku z Lublińca zostali przeszkoleni w zakresie obsługi i wykorzystania standardowego wyposażenia biometrycznego natowskich sił specjalnych.

Od 2009 r. żołnierze sił specjalnych z obu naszych TF zebrali w prowincji Ghazni kilka tysięcy rekordów osób stanowiących zagrożenie dla bezpieczeństwa działań sił Sojuszu w Afganistanie. Dane te są przetwarzane i przekazywane do struktur ISAF, niestety bez żadnego wsparcia ze strony krajowych elementów wywiadowczych. Żadna z polskich służb specjalnych w Afganistanie nie podjęła się koordynacji i wykorzystania danych biometrycznych osób stanowiących w przyszłości być może także potencjalne zagrożenie dla bezpieczeństwa narodowego. Podczas gdy Amerykanie stworzyli międzyresortowy system zbierania i wymiany danych dla podniesienia bezpieczeństwa narodowego, my zbywamy ten temat zasłaniając się prawniczym bełkotem. Całość problemu z naszego narodowego punktu widzenia opiera się na przekonaniu o braku możliwości (podstaw) prawnych zbierania danych biometrycznych przez Siły Zbrojne RP. Od MON, przez SKW i SWW, po Sztab Generalny WP twierdzi się, że wojsko nie ma prawa posługiwać się urządzeniami do zbierania danych biometrycznych. Efektem tego przekonania było anulowanie przetargów na zakup przeznaczonych do tego urządzeń na potrzeby pododdziałów rozpoznania osobowego polskich sił zbrojnych. W lecie br. taką decyzję podjął Szef P-2 SG WP, gen. Olbrycht. Decyzja ta zaskoczyła zarówno wiele osób zaangażowanych w przygotowanie przetargu, zajmujących się szkoleniem pododdziałów rozpoznania osobowego, jak i samych żołnierzy, do których miał trafić kupowany sprzęt...

Czy rzeczywiście armii nie wolno posiadać urządzenia do zbierania danych biometrycznych? Wolno, podobnie jak prywatnym korporacjom i firmom ochroniarskim opierającym systemy kontroli dostępu na danych biometrycznych. Czy wolno armii pobierać dane biometryczne? Tu odpowiedź jest trochę bardziej skomplikowana. Pobieranie danych biometrycznych od osób bez ich zgody może dokonać tylko instytucja powołana do ochrony porządku publicznego lub ochrony państwa, jeśli ustawowo jest upoważniona do prowadzenia czynności śledczych. I to też tylko w stosunku do osób, którym przedstawiono zarzuty popełnienia przestępstwa. W szczególnych przypadkach można ten przymus zastosować dla ustalenia tożsamości osób ukrywających swoje dane osobowe. Oczywiście, jeśli na przykład ktoś włamie się do naszego domu i policja zabezpieczy na miejscu ślady linii papilarnych, to za zgodą domowników pobiera się ich odciski palców w celu eliminacji śladów mogących pochodzić od sprawcy wśród śladów pozostawionych przez mieszkańców. Wszystkie te czynności to elementy procesu śledczego opartego na egzekwowaniu przepisów zawartych w Kodeksie Postępowania Karnego.

Jak to wszystko ma się do wykorzystania urządzeń HIIDE czy SEEK przez operatorów rozpoznania osobowego w Afganistanie? Nijak! W Polskich Siłach Zbrojnych instytucją mającą uprawnienia śledcze jest Żandarmeria Wojskowa, nadzorowana w tym zakresie przez Prokuraturę Wojskową. Czy żandarmi mogą zbierać dane biometryczne od Afgańczyków w związku ze swoimi uprawnieniami śledczymi? Nie mogą, gdyż Afgańczycy, tak jak i obywatele innych państw w Afganistanie, są poza polską jurysdykcją. Żandarmi i Prokuratura mogą egzekwować swoje uprawnienia tylko w stosunku do żołnierzy polskich. Elementem najistotniejszym w całej tej sytuacji jest to, że wojsko w swoich operacjach bojowych używa biometryki nie do zbierania i zabezpieczania dowodów w procesie śledczym, a jedynie w celu identyfikacji zagrożeń.

Prawdą jest, że brak jednoznacznych przepisów regulujących możliwości korzystania z urządzeń do zbierania danych biometrycznych. Od jakiegoś czasu jednak proponuje się zapisy już na poziomie określania zasad użycia siły (ROE) lub rozkazów organizacyjnych, które w prosty sposób regulowałyby pobieranie danych biometrycznych od osób:

- zatrzymanych w trakcie zbrojnych ataków na żołnierzy polskich lub Sojuszu,

- podejrzanych o przygotowanie ataków zbrojnych na żołnierzy polskich lub Sojuszu, jeśli prawo państwa goszczącego tego nie zabrania,

- ubiegających się o dostęp do rejonów dyslokacji polskich sił zbrojnych za ich zgodą, a gdy nie wyrażają zgody, odmawia się im dostępu do tych rejonów.

Niestety nic nie wskazuje jednak na to, aby zapadły decyzje zmieniające obecny stan rzeczy.

P-2 anulowało przetarg, część decydentów umyła ręce, oficerowie sztabowi boją się prawników, służby specjalne się tym nie interesują – a żołnierze HUMINT wojsk konwencjonalnych i specjalnych każdego dnia zbierają, nierzadko z narażeniem życia, dane biometryczne potencjalnych wrogów, za pomocą natowskiego sprzętu, które to dane później służą do ochrony granic USA, ale już nie Polski. Z prawnikami w instytucjach państwowych już tak jest, że najłatwiej jest im powiedzieć, iż czegoś nie wolno bądź „się nie da”, bo nie rodzi to zazwyczaj skutków. W takich instytucjach zaniechanie czy brak inicjatywy nie łamie nikomu kariery. Mnie jednak uczono kiedyś, że dobry prawnik na pytanie, czy wolno nam coś zrobić, powie, jak mamy działać, żeby było nam wolno. Bo zazwyczaj o tym, że czegoś nie wolno, możemy sami przeczytać w przepisach. I tylko takich prawników życzę Sztabowi Generalnemu WP i MON!